LICENSE | お使いの wandb/local ライセンス |

MYSQL | MySQL の接続文字列 |

BUCKET | データ保存に使用する S3 / GCS バケット |

BUCKET_QUEUE | オブジェクト作成イベント用の SQS / Google PubSub キュー |

NOTIFICATIONS_QUEUE | run イベントを発行する SQS キュー |

AWS_REGION | バケットが配置されている AWS リージョン |

HOST | インスタンスの FQD。たとえば https://my.domain.net |

OIDC_ISSUER | OpenID Connect アイデンティティ プロバイダーの URL。たとえば https://cognito-idp.us-east-1.amazonaws.com/us-east-1_uiIFNdacd |

OIDC_CLIENT_ID | アイデンティティ プロバイダー内のアプリケーションのクライアント ID |

OIDC_AUTH_METHOD | Implicit (デフォルト) または pkce。詳細は以下を参照してください。 |

SLACK_CLIENT_ID | アラートに使用する Slack アプリケーションのクライアント ID |

SLACK_SECRET | アラートに使用する Slack アプリケーションのシークレット |

LOCAL_RESTORE | インスタンスにアクセスできない場合は、これを一時的に true に設定できます。一時的な認証情報については、コンテナーのログを確認してください。 |

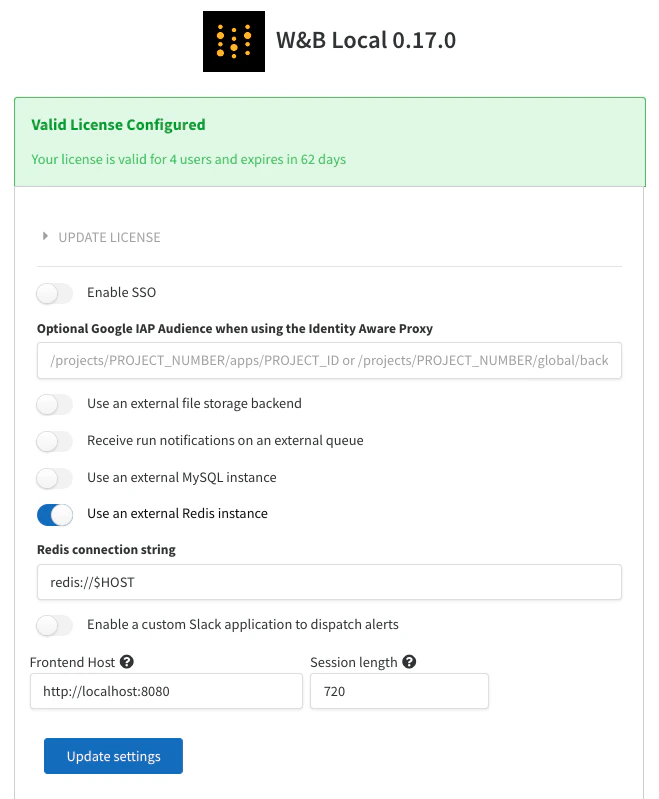

REDIS | W&B で外部 REDIS インスタンスを設定するために使用できます。 |

LOGGING_ENABLED | true に設定すると、アクセスログが stdout にストリーミングされます。この変数を設定しなくても、sidecar コンテナーをマウントして /var/log/gorilla.log を tail することもできます。 |

GORILLA_ALLOW_USER_TEAM_CREATION | true に設定すると、管理者以外のユーザーも新しいチームを作成できるようになります。デフォルトは false です。 |

GORILLA_CUSTOMER_SECRET_STORE_SOURCE | W&B Weave で使用するチームシークレットを保存するシークレットマネージャーを設定します。サポートされるシークレットマネージャーは次のとおりです: - 内部シークレットマネージャー (デフォルト) :

k8s-secretmanager://wandb-secret - AWS Secret Manager:

aws-secretmanager - Google Cloud Secret Manager:

gcp-secretmanager - Azure:

az-secretmanger

|

GORILLA_DATA_RETENTION_PERIOD | 削除された Runs のデータを保持する期間を時間単位で指定します。削除された run データは復元できません。入力値には h を付けてください。たとえば "24h" です。 |

GORILLA_DISABLE_PERSONAL_ENTITY | true に設定すると、personal entities を無効にします。個人 entity での新しい個人プロジェクトの作成を防ぎ、既存の個人プロジェクトへの書き込みも防止します。 |

ENABLE_REGISTRY_UI | true に設定すると、新しい W&B Registry UI を有効にします。 |

GORILLA_ARTIFACT_GC_ENABLED | true に設定すると、削除された Artifacts のガベージコレクションを有効にします。セルフマネージド デプロイでは必須です。詳細は Artifacts を削除する を参照してください。 |

WANDB_ARTIFACT_DIR | ダウンロードしたすべての Artifacts の保存先です。未設定の場合、トレーニング スクリプトからの相対パスにある artifacts ディレクトリがデフォルトになります。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。これは生成されるメタデータファイルの保存場所は制御しません。メタデータファイルの保存場所は、WANDB_DIR 環境変数で設定できます。 |

WANDB_DATA_DIR | Artifacts のアップロード時に使用するステージング先です。デフォルトの場所はプラットフォームに依存します。これは platformdirs Python パッケージの user_data_dir の値を使用するためです。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。 |

WANDB_DIR | 生成されたすべてのファイルの保存先です。未設定の場合、トレーニング スクリプトからの相対パスにある wandb ディレクトリがデフォルトになります。このディレクトリが存在し、実行中のユーザーに書き込み権限があることを確認してください。これはダウンロードした Artifacts の保存場所は制御しません。Artifacts の保存場所は、WANDB_ARTIFACT_DIR 環境変数で設定できます。 |

WANDB_IDENTITY_TOKEN_FILE | アイデンティティ フェデレーション で使用する、Java Web Tokens (JWTs) が保存されるローカルディレクトリへの絶対パスです。 |