LICENSE | 사용자의 wandb/local 라이선스 |

MYSQL | MySQL 연결 문자열 |

BUCKET | 데이터를 저장할 S3 / GCS 버킷 |

BUCKET_QUEUE | 객체 생성 이벤트를 위한 SQS / Google PubSub 큐 |

NOTIFICATIONS_QUEUE | run 이벤트를 게시할 SQS 큐 |

AWS_REGION | 버킷이 위치한 AWS 리전 |

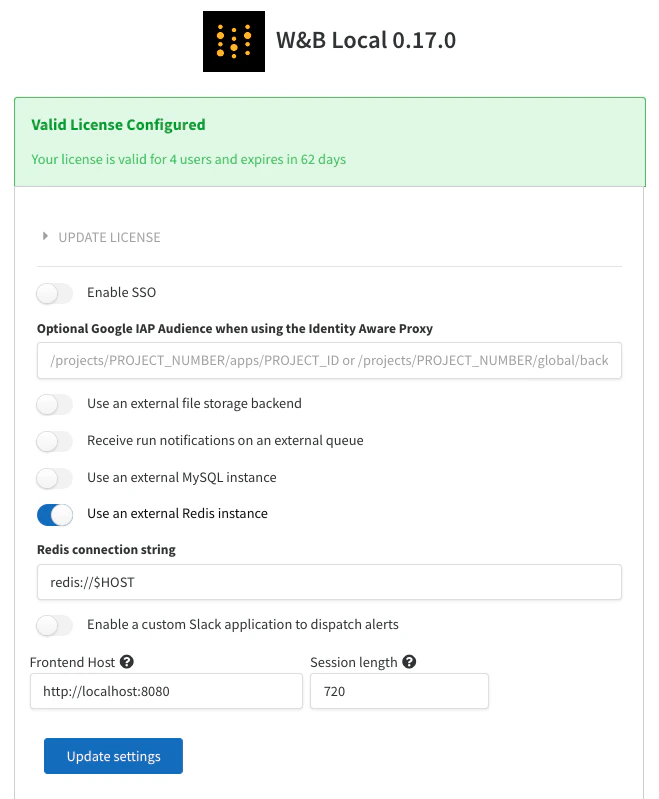

HOST | 인스턴스의 FQD, 즉 https://my.domain.net |

OIDC_ISSUER | Open ID Connect ID 공급자의 URL, 즉 https://cognito-idp.us-east-1.amazonaws.com/us-east-1_uiIFNdacd |

OIDC_CLIENT_ID | ID 공급자에 있는 애플리케이션의 Client ID |

OIDC_AUTH_METHOD | Implicit(기본값) 또는 pkce입니다. 자세한 내용은 아래를 참조하세요. |

SLACK_CLIENT_ID | 알림에 사용할 Slack 애플리케이션의 client ID |

SLACK_SECRET | 알림에 사용할 Slack 애플리케이션의 secret |

LOCAL_RESTORE | 인스턴스에 액세스할 수 없는 경우 이 값을 일시적으로 true로 설정할 수 있습니다. 임시 자격 증명은 컨테이너 로그에서 확인하세요. |

REDIS | W&B와 함께 외부 REDIS 인스턴스를 설정하는 데 사용할 수 있습니다. |

LOGGING_ENABLED | true로 설정하면 액세스 로그가 stdout으로 스트리밍됩니다. 이 변수를 설정하지 않아도 sidecar 컨테이너를 마운트하고 /var/log/gorilla.log를 tail할 수 있습니다. |

GORILLA_ALLOW_USER_TEAM_CREATION | true로 설정하면 관리자가 아닌 사용자가 새 팀을 만들 수 있습니다. 기본값은 false입니다. |

GORILLA_CUSTOMER_SECRET_STORE_SOURCE | W&B Weave에서 사용하는 팀 secret을 저장할 secret manager를 설정합니다. 지원되는 secret manager는 다음과 같습니다: - 내부 secret manager (기본값):

k8s-secretmanager://wandb-secret - AWS Secret Manager:

aws-secretmanager - Google Cloud Secret Manager:

gcp-secretmanager - Azure:

az-secretmanger

|

GORILLA_DATA_RETENTION_PERIOD | 삭제된 run 데이터를 몇 시간 동안 보관할지 지정합니다. 삭제된 run 데이터는 복구할 수 없습니다. 입력값 뒤에 h를 붙이세요. 예: "24h". |

GORILLA_DISABLE_PERSONAL_ENTITY | true로 설정하면 personal entities를 비활성화합니다. 개인 entity에서 새 개인 프로젝트를 만드는 것을 막고, 기존 개인 프로젝트에 쓰는 것도 막습니다. |

ENABLE_REGISTRY_UI | true로 설정하면 새로운 W&B Registry UI를 활성화합니다. |

GORILLA_ARTIFACT_GC_ENABLED | true로 설정하면 삭제된 Artifacts에 대한 가비지 컬렉션을 활성화합니다. Self-Managed 배포에 필요합니다. 자세한 내용은 artifact 삭제를 참조하세요. |

WANDB_ARTIFACT_DIR | 다운로드한 모든 artifact를 저장할 위치입니다. 설정하지 않으면 트레이닝 스크립트 기준의 artifacts 디렉터리가 기본값으로 사용됩니다. 이 디렉터리가 존재하고 실행 중인 사용자가 여기에 쓸 권한이 있는지 확인하세요. 생성된 메타데이터 파일의 위치는 제어하지 않으며, 이는 WANDB_DIR 환경 변수로 설정할 수 있습니다. |

WANDB_DATA_DIR | 스테이징 artifact를 업로드할 위치입니다. 기본 위치는 platformdirs Python 패키지의 user_data_dir 값을 사용하므로 플랫폼에 따라 달라집니다. 이 디렉터리가 존재하고 실행 중인 사용자가 여기에 쓸 권한이 있는지 확인하세요. |

WANDB_DIR | 생성된 모든 파일을 저장할 위치입니다. 설정하지 않으면 트레이닝 스크립트 기준의 wandb 디렉터리가 기본값으로 사용됩니다. 이 디렉터리가 존재하고 실행 중인 사용자가 여기에 쓸 권한이 있는지 확인하세요. 다운로드된 artifact의 위치는 제어하지 않으며, 이는 WANDB_ARTIFACT_DIR 환경 변수로 설정할 수 있습니다. |

WANDB_IDENTITY_TOKEN_FILE | identity federation용으로, Java Web Token(JWT)이 저장된 로컬 디렉터리의 절대 경로입니다. |