OpenID Connect (OIDC)

- Form Post を使用する Implicit Flow

- Proof Key for Code Exchange (PKCE) を使用する Authorization Code Flow

IdP を設定する

- Cognito

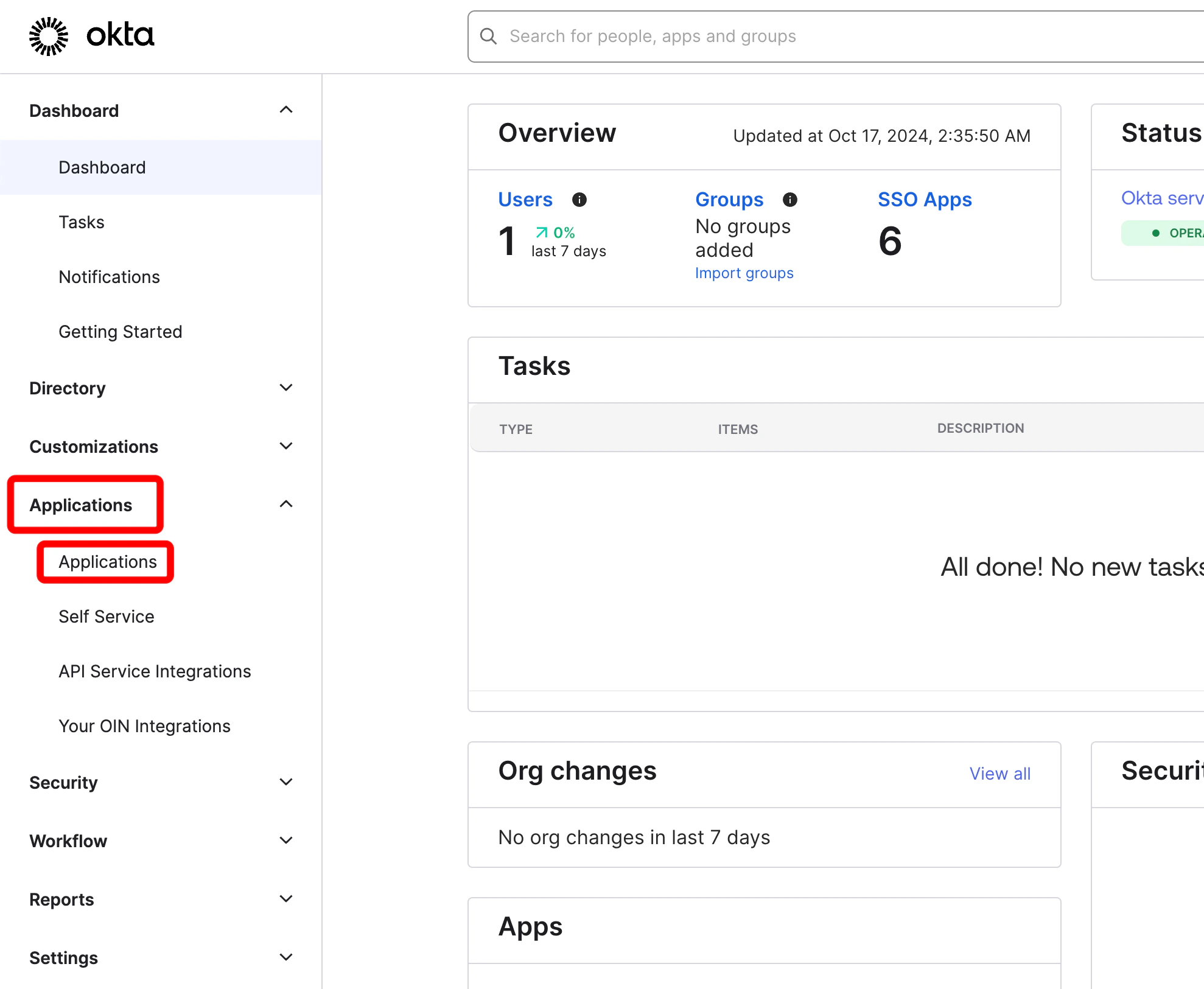

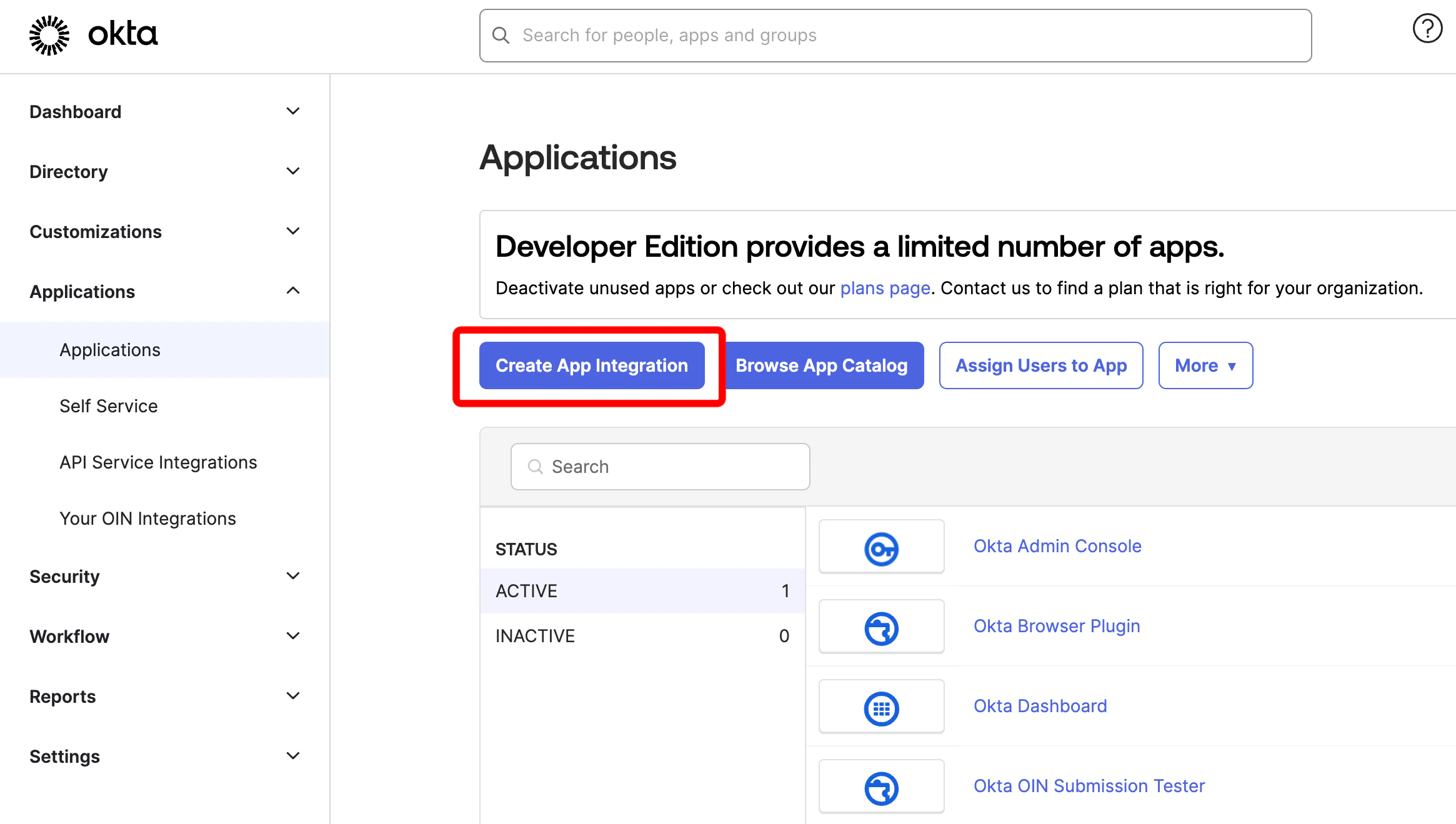

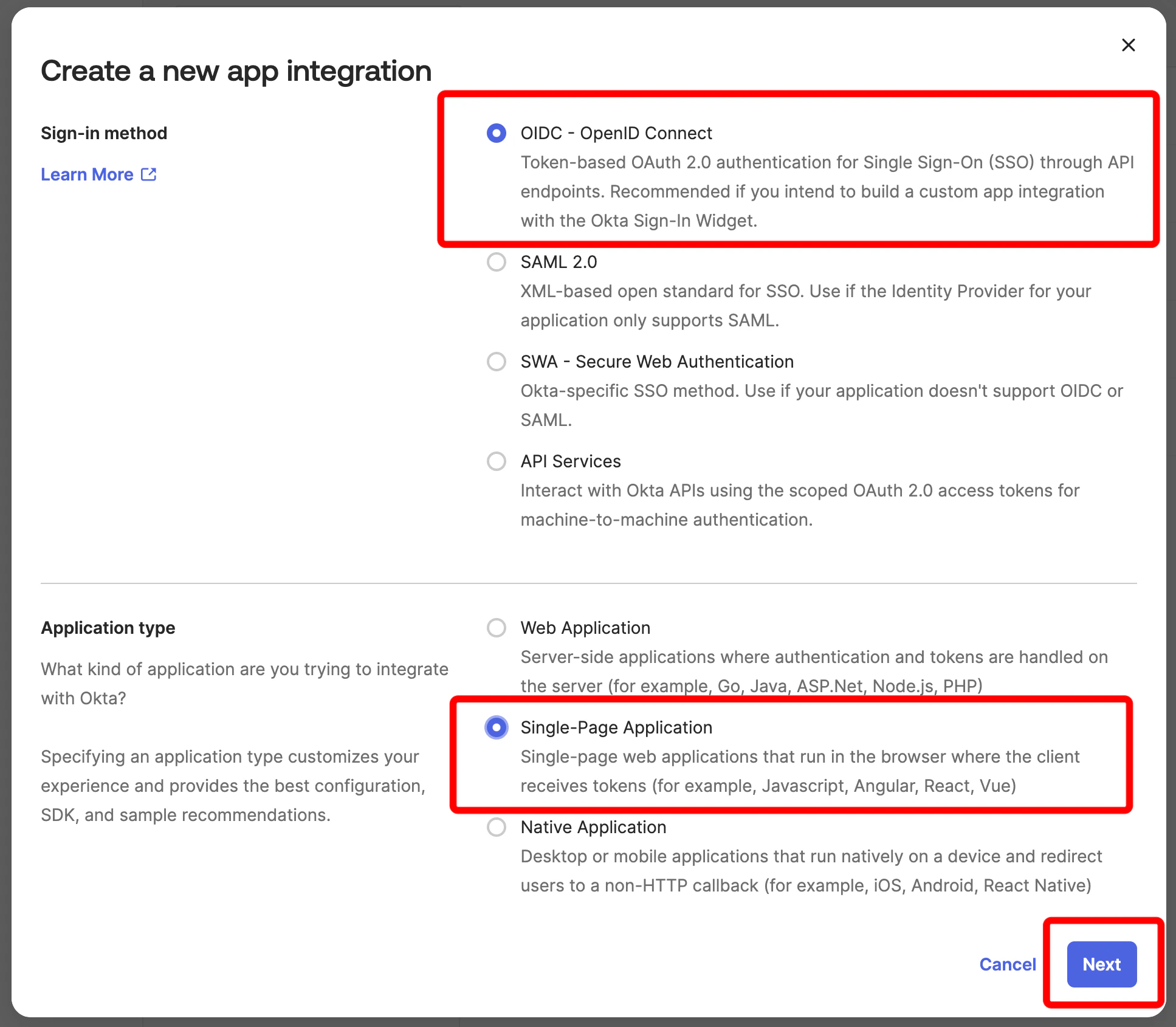

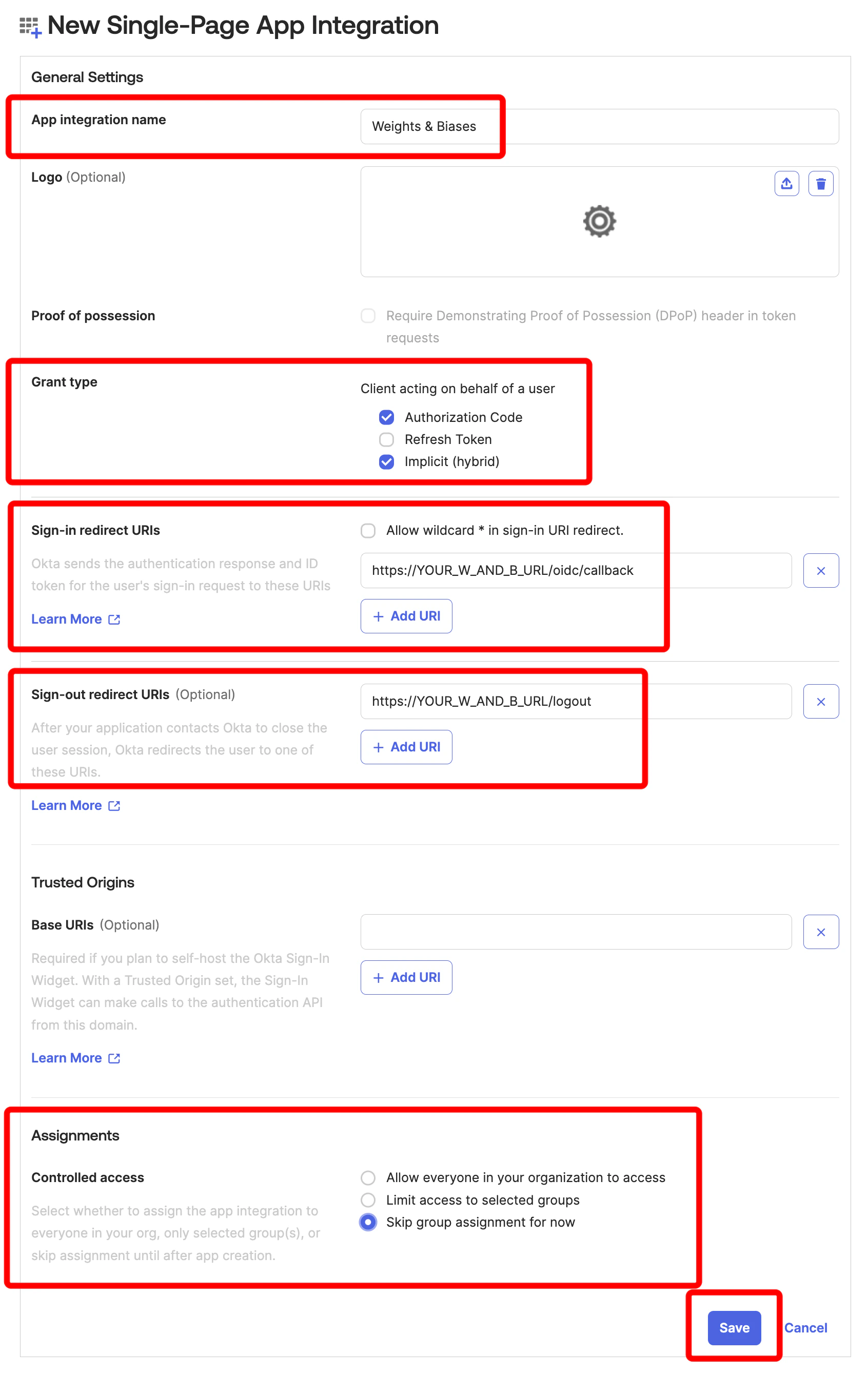

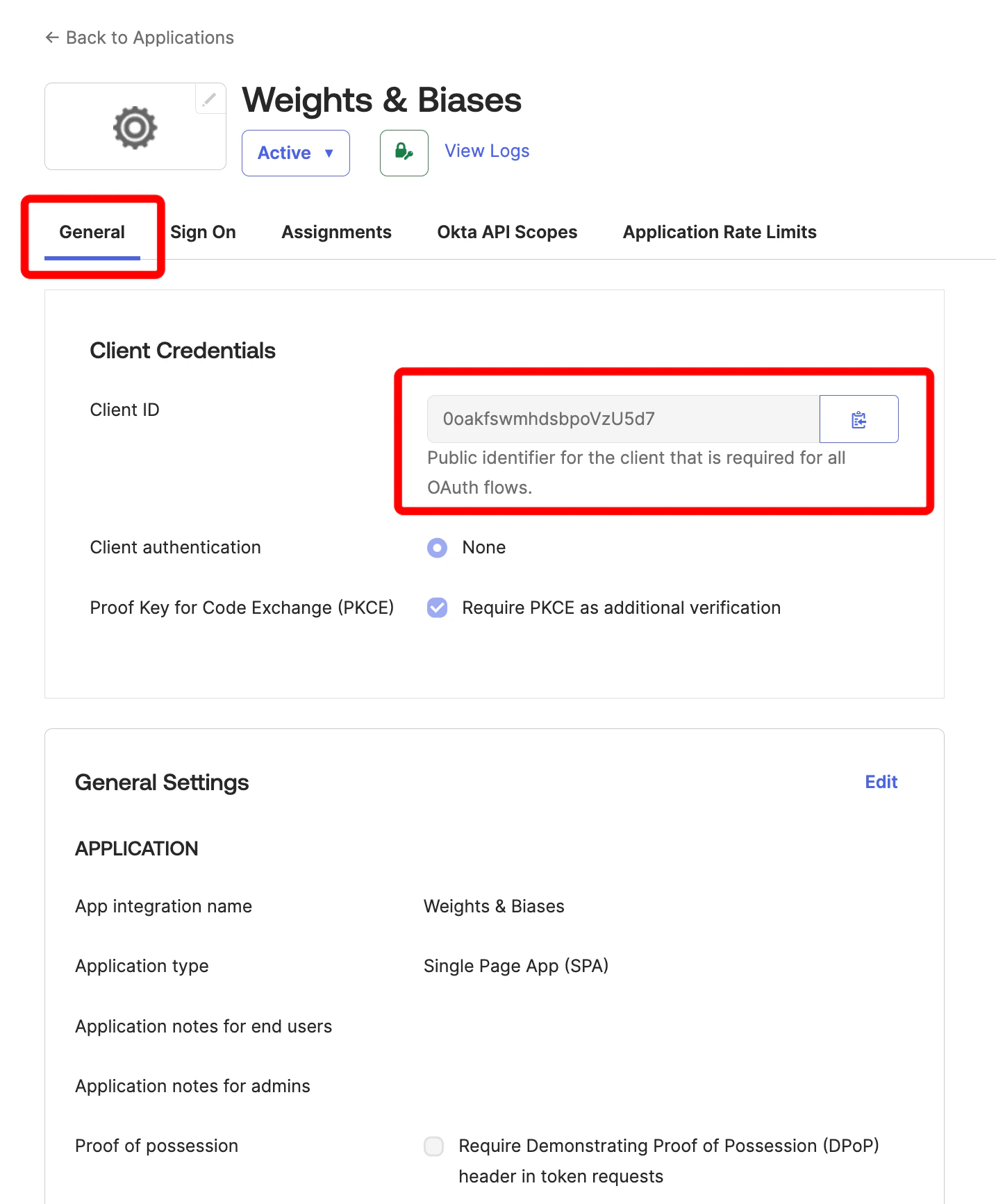

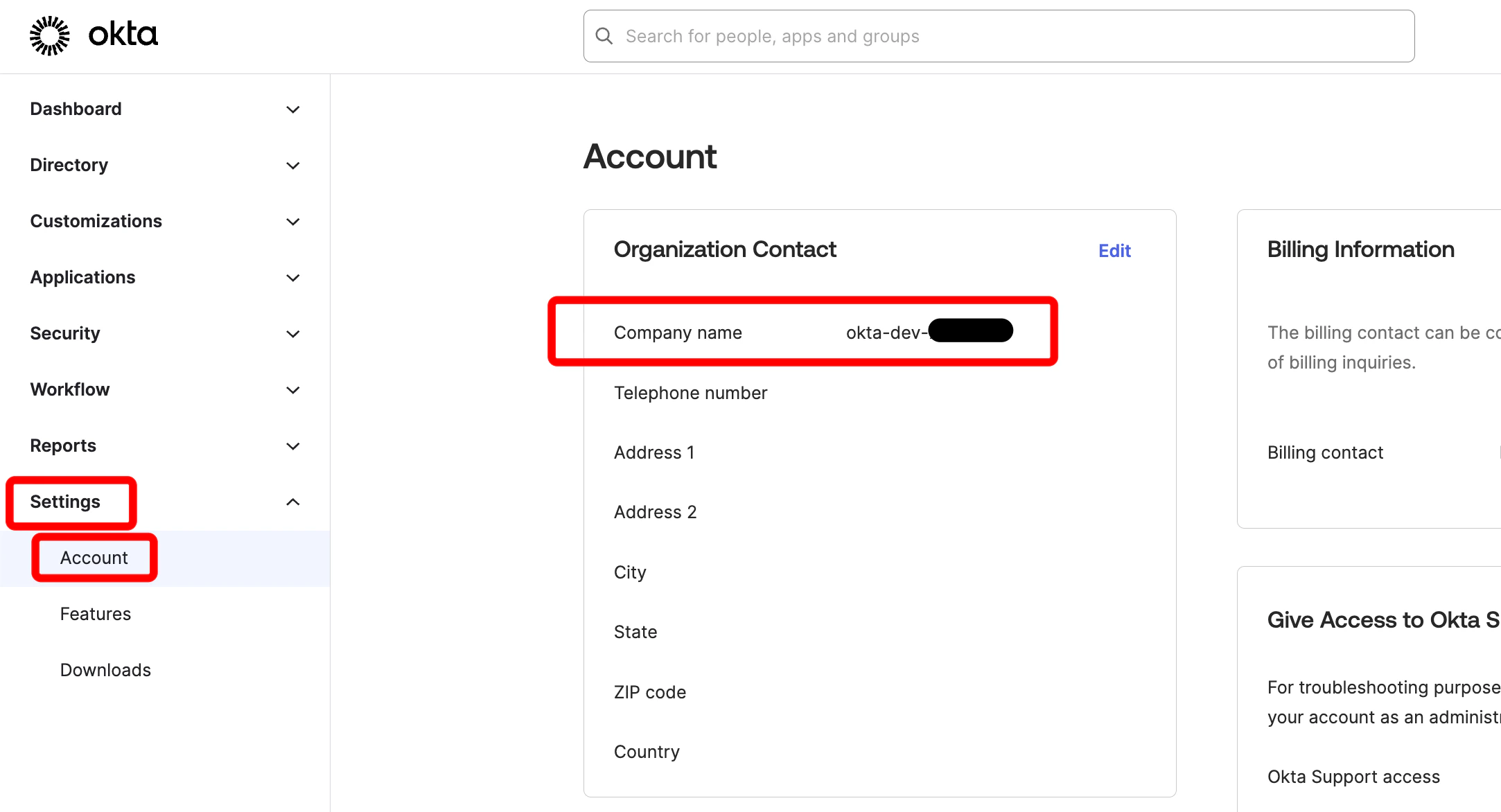

- Okta

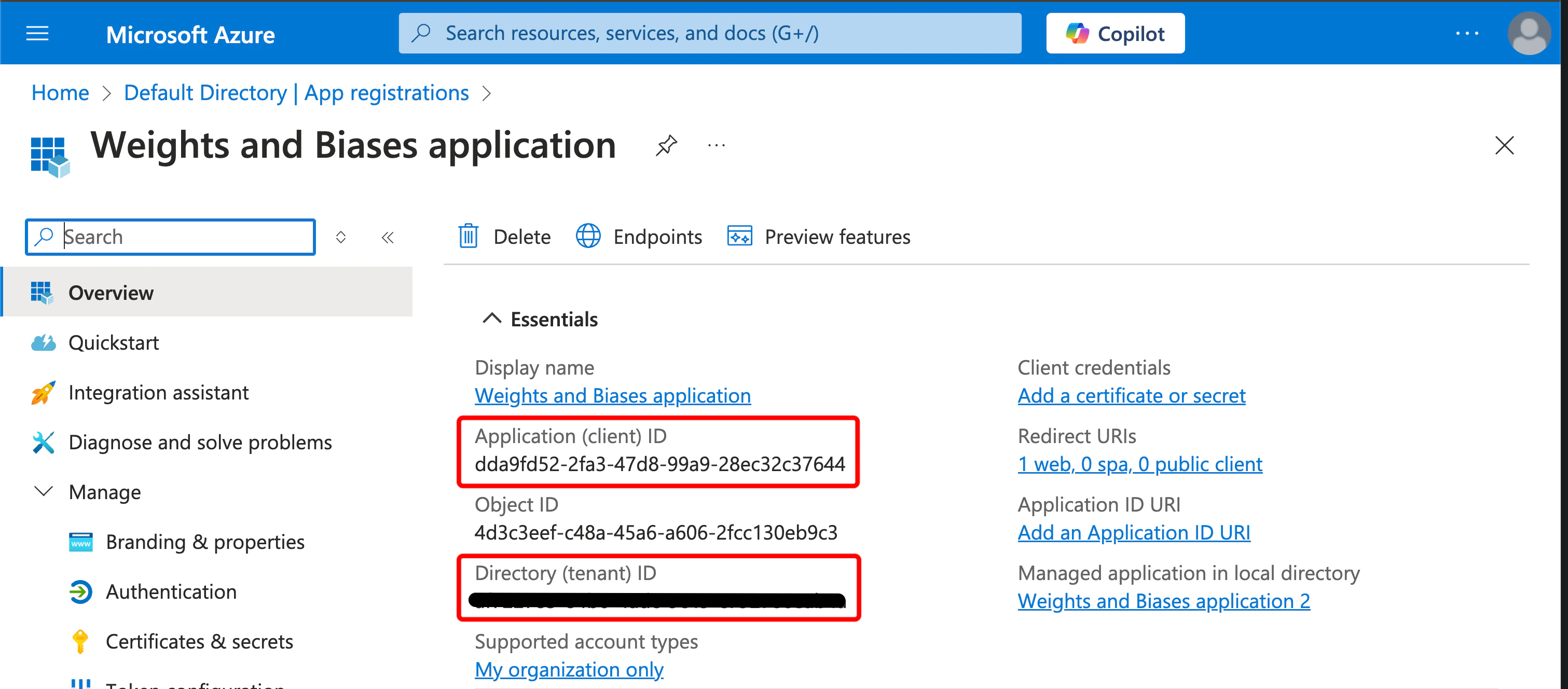

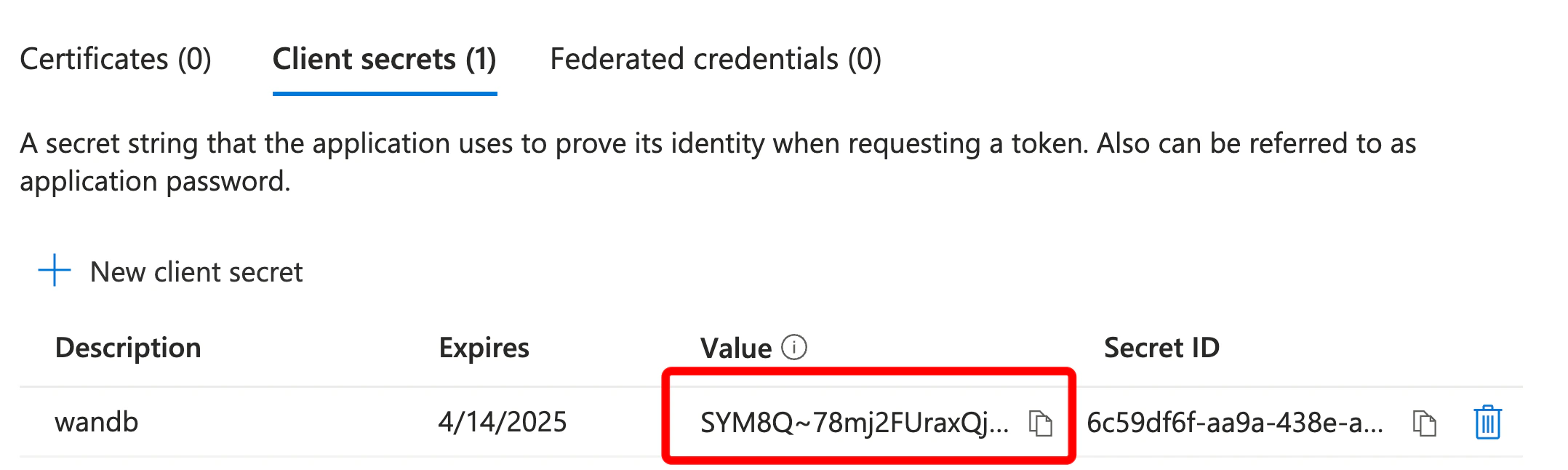

- Entra

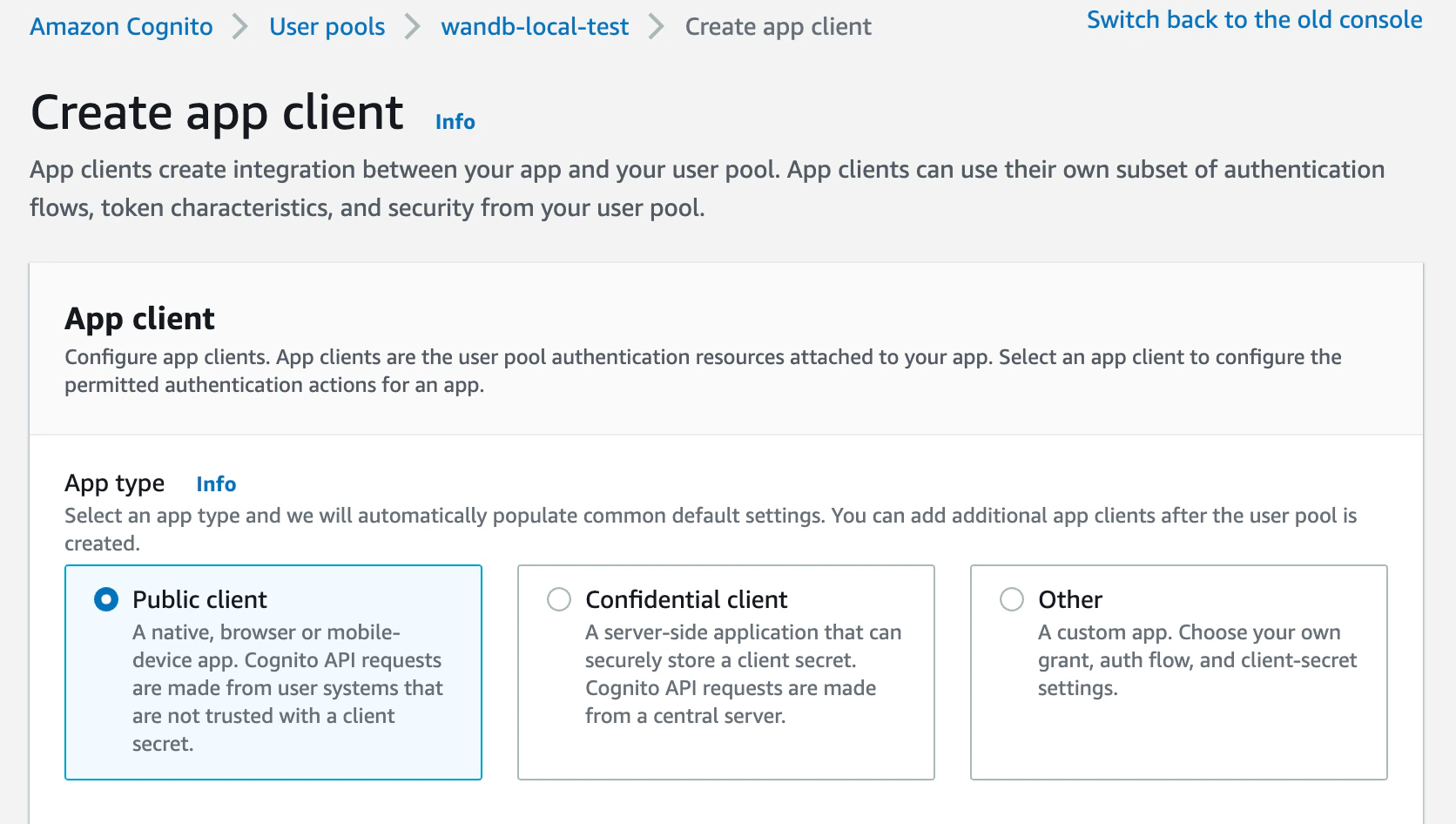

認可のために AWS Cognito を設定するには、次の手順に従ってください。

-

まず、AWS アカウントにサインインし、AWS Cognito アプリにアクセスします。

-

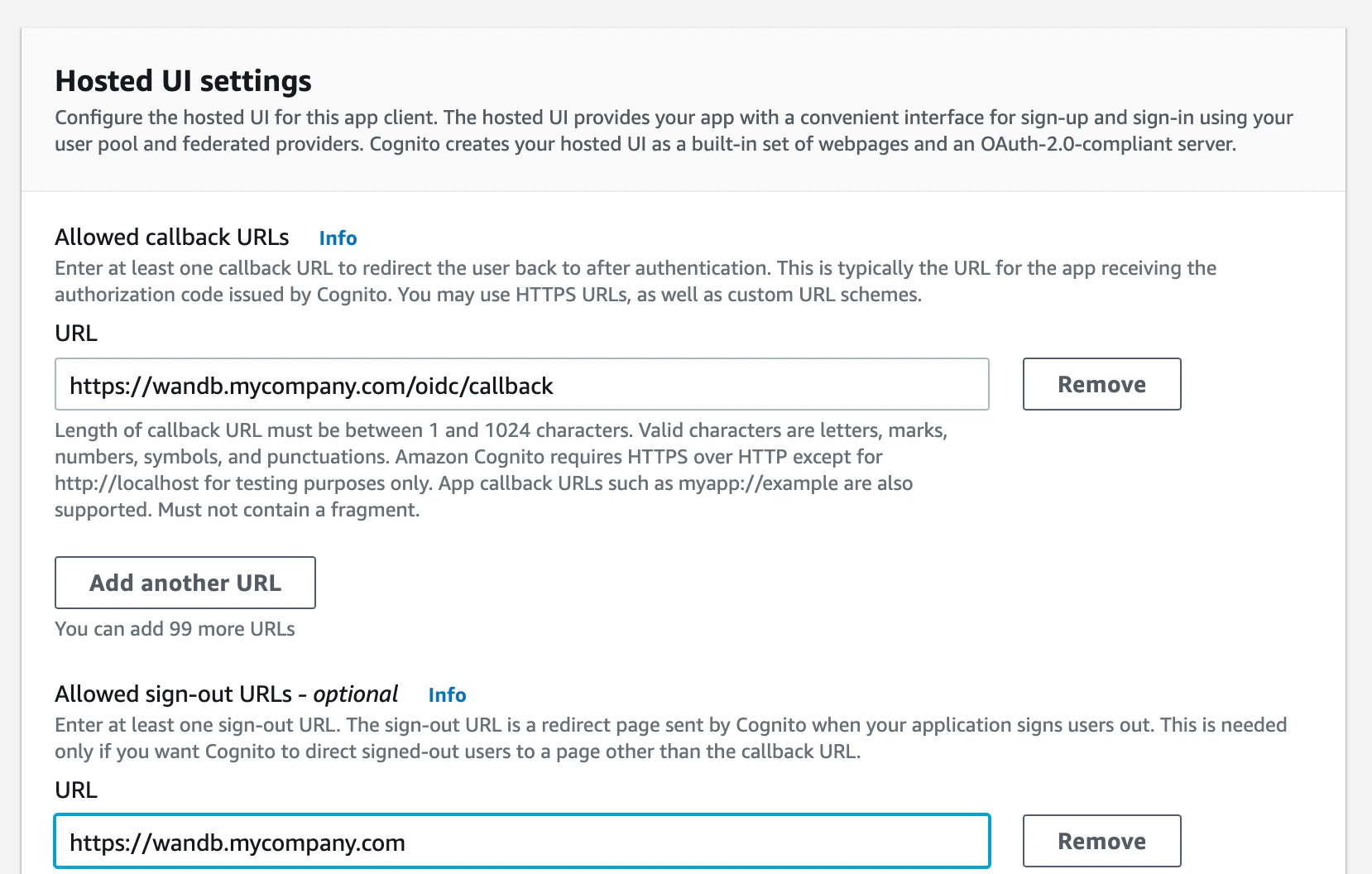

IdP でアプリケーションを設定するため、許可するコールバック URL を指定します。

- コールバック URL として

http(s)://YOUR-W&B-HOST/oidc/callbackを追加します。YOUR-W&B-HOSTは W&B ホストのパスに置き換えてください。

- コールバック URL として

-

IdP がユニバーサルログアウトをサポートしている場合は、Logout URL を

http(s)://YOUR-W&B-HOSTに設定します。YOUR-W&B-HOSTは W&B ホストのパスに置き換えてください。 たとえば、アプリケーションがhttps://wandb.mycompany.comで実行されている場合は、YOUR-W&B-HOSTをwandb.mycompany.comに置き換えます。 以下の画像は、AWS Cognito で許可するコールバック URL とサインアウト URL を指定する方法を示しています。wandb/local はデフォルトで、

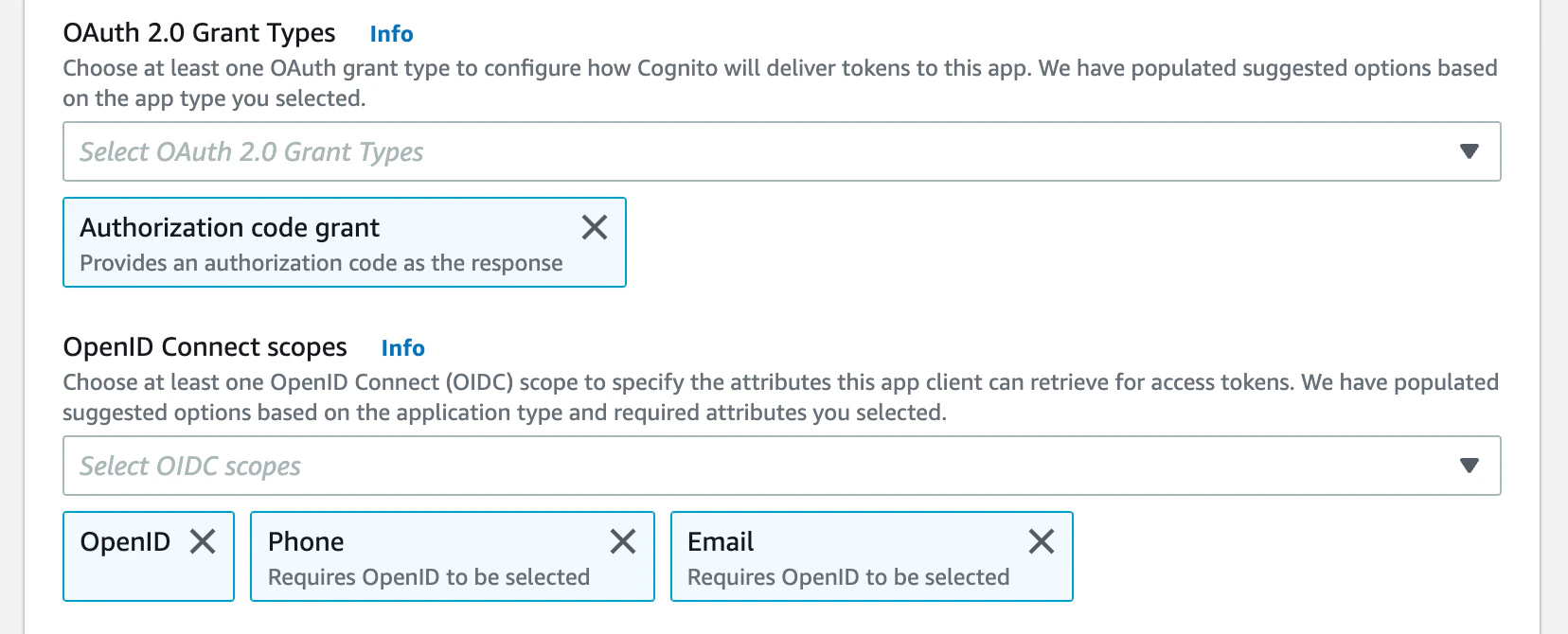

implicitgrant とform_postresponse type を使用します。 また、PKCE Code Exchange フローを使用するauthorization_codegrant を実行するように wandb/local を設定することもできます。 - AWS Cognito がアプリにトークンを渡す方法を設定するため、1 つ以上の OAuth grant type を選択します。

-

W&B では特定の OpenID Connect (OIDC) scope が必要です。AWS Cognito アプリで次の項目を選択します。

- “openid”

- “profile”

- “email”

設定ページで Auth Method を選択するか、OIDC_AUTH_METHOD 環境変数を設定して、使用する grant を wandb/local に指定します。 Auth Method は

pkceに設定する必要があります。 -

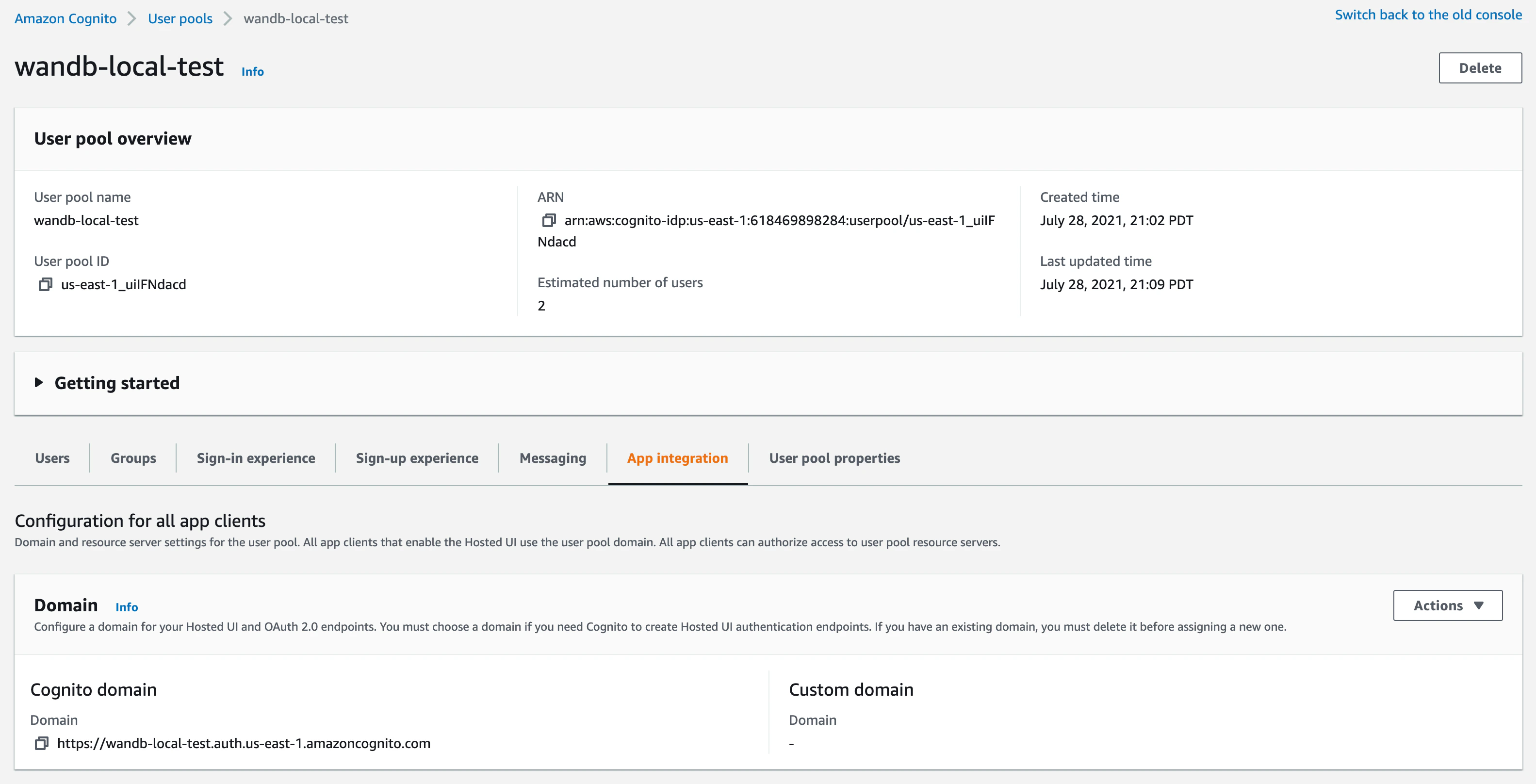

Client ID と OIDC issuer の URL が必要です。OpenID discovery document は

$OIDC_ISSUER/.well-known/openid-configurationで利用できる必要があります たとえば、User Pools セクション内の App Integration タブにある Cognito IdP URL に User Pool ID を追加することで、issuer URL を生成できます。IDP URL には “Cognito domain” を使用しないでください。Cognito は discovery document を

https://cognito-idp.$REGION.amazonaws.com/$USER_POOL_IDで提供します

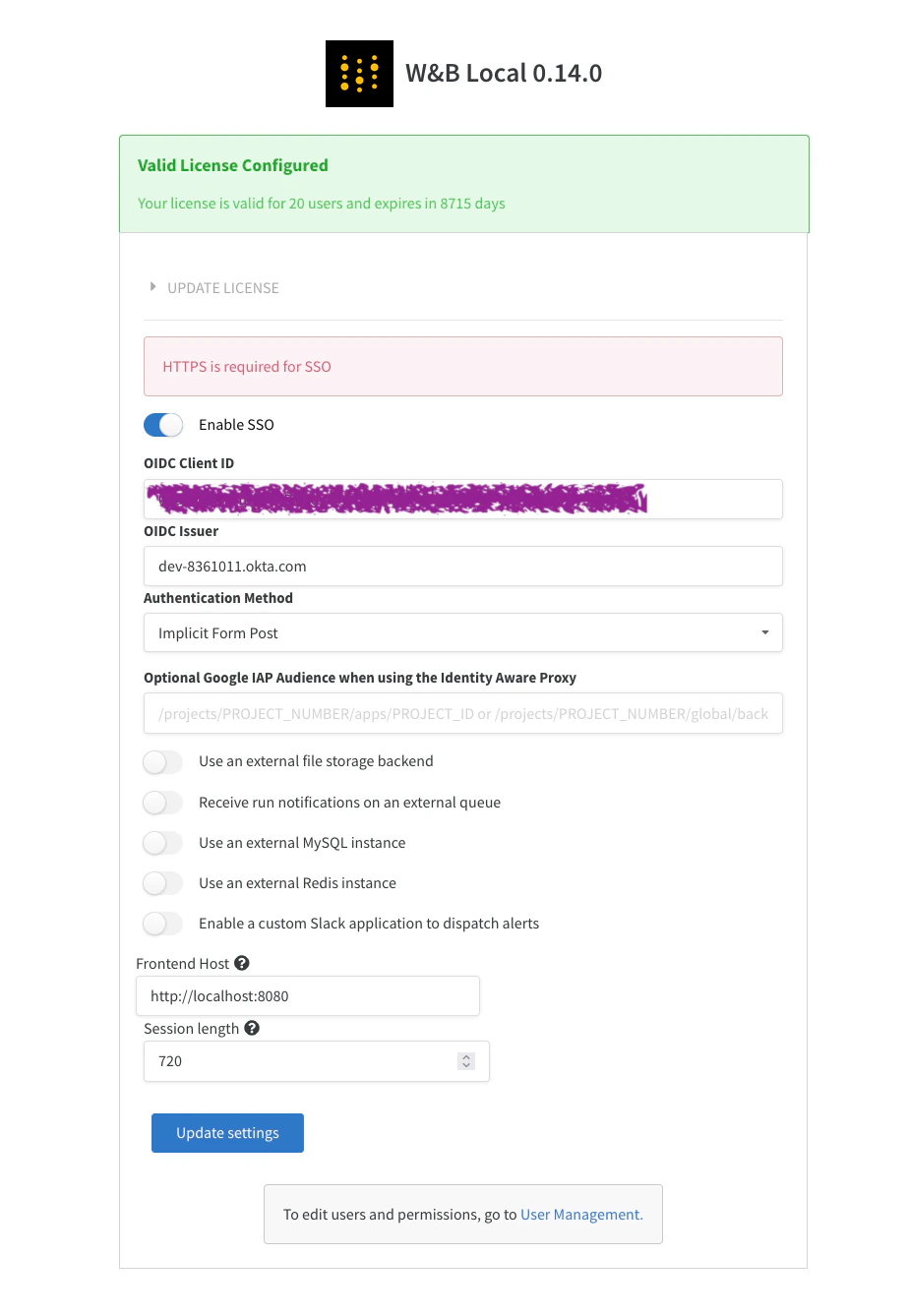

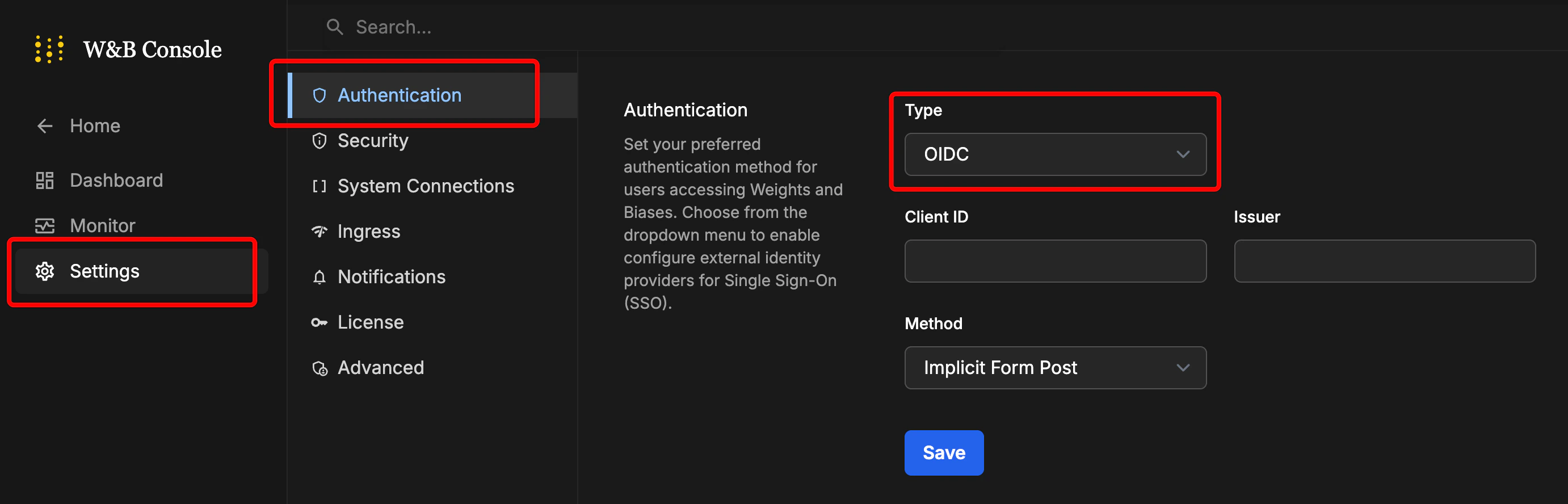

W&B で SSO を設定する

- OIDC Client ID

- OIDC Auth method (

implicitまたはpkce) - OIDC Issuer URL

- OIDC Client Secret (任意。IdP の設定内容によって異なります)

GORILLA_OIDC_SECRET を設定して指定します。

- W&B App で System Console > Settings > Advanced > User Spec に移動し、以下のように

extraENVセクションにGORILLA_OIDC_SECRETを追加します。 - Helm では、以下のように

values.global.extraEnvを設定します。

SSO の設定後にインスタンスへログインできなくなった場合は、環境変数

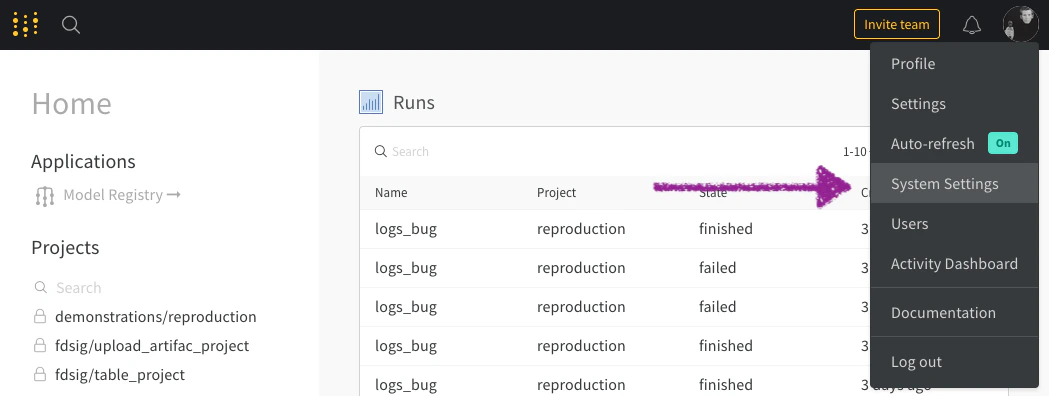

LOCAL_RESTORE=true を設定してインスタンスを再起動できます。これにより、一時パスワードがコンテナーのログに出力され、SSO は無効になります。SSO の問題を解消したら、SSO を再度有効にするために、この環境変数を削除する必要があります。- System Console

- System settings

System Console は System Settings ページの後継です。W&B Kubernetes Operator ベースのデプロイで利用できます。

- Access the W&B Management Console を参照してください。

-

Settings、次に Authentication にアクセスします。Type ドロップダウンで OIDC を選択します。

- 各値を入力します。

- Save をクリックします。

- ログアウトしてから再度ログインします。今度は IdP のログイン画面を使用します。

Customer Namespace を確認する

W&B 専用クラウド または セルフマネージドで CoreWeave storage を使用したチームレベルの BYOB を設定するには、まず組織の Customer Namespace を取得する必要があります。これは Authentication タブの下部で確認してコピーできます。Customer Namespace を使用して CoreWeave storage を設定する詳細な手順については、CoreWeave requirements for 専用クラウド / セルフマネージド を参照してください。SSO の設定後にインスタンスへログインできなくなった場合は、環境変数

LOCAL_RESTORE=true を設定してインスタンスを再起動できます。これにより、一時パスワードがコンテナーのログに出力され、SSO は無効になります。SSO の問題を解消したら、SSO を再度有効にするために、この環境変数を削除する必要があります。